Google a anunțat recent un plan ambițios pentru browserul său Chrome, cu scopul de a proteja certificatele HTTPS împotriva atacurilor realizate cu ajutorul computerelor cuantice, fără a afecta funcționarea Internetului.

Obiectivul este unul dificil de realizat. Datele criptografice rezistente la cuantice necesare pentru publicarea transparentă a certificatelor TLS sunt de aproximativ 40 de ori mai mari decât materialele criptografice clasice utilizate în prezent. Certificatele X.509 de astăzi au aproximativ 64 de octeți și includ șase semnături pe curbe eliptice și două chei publice EC. Aceste materiale pot fi sparte folosind algoritmul cuantic Shor. Certificatele care conțin material criptografic echivalent, rezistent la cuantice, au aproximativ 2,5 kiloocteți. Toate aceste date trebuie transmise atunci când un browser se conectează la un site.

„Cu cât certificatul este mai mare, cu atât inițierea conexiunii (handshake) este mai lentă și mai mulți utilizatori vor fi afectați”, a declarat Bas Westerbaan, inginer șef de cercetare la Cloudflare, care colaborează cu Google în această tranziție. Într-un interviu acordat publicației Ars, el a menționat că utilizatorii vor dezactiva probabil noua criptare dacă aceasta încetinește navigarea pe internet. De asemenea, a adăugat că mărimea considerabilă a datelor poate degrada și „middle boxes”, care se află între browsere și site-ul final.

Pentru a ocoli acest blocaj, companiile se orientează către arborii Merkle, o structură de date care folosește hash-uri criptografice și alte calcule matematice pentru a verifica conținutul unor cantități mari de informații folosind doar o fracțiune din materialul utilizat în procesele tradiționale de verificare din infrastructura cheii publice.

Certificatele Merkle Tree „înlocuiesc lanțul greoi și serializat de semnături găsit în PKI tradițional cu dovezi compacte Merkle Tree”, au scris membrii echipei Google Chrome Secure Web and Networking vineri. „În acest model, o Autoritate de Certificare (CA) semnează un singur ‘Cap al Arborelui’ reprezentând potențial milioane de certificate, iar ‘certificatul’ trimis browserului este doar o dovadă ușoară de includere în acel arbore.”

Google și alți producători de browsere necesită ca toate certificatele TLS să fie publicate în jurnale de transparență publice, care sunt registre distribuite doar pentru adăugare. Proprietarii de site-uri pot verifica apoi jurnalele în timp real pentru a se asigura că nu au fost emise certificate false pentru domeniile pe care le utilizează. Programele de transparență au fost implementate ca răspuns la atacul din 2011 asupra companiei olandeze DigiNotar, care a permis emiterea a 500 de certificate contrafăcute pentru Google și alte site-uri, unele dintre acestea fiind utilizate pentru a spiona utilizatorii de internet din Iran.

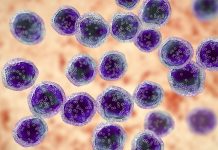

Odată devenit viabil, algoritmul lui Shor ar putea fi utilizat pentru a falsifica semnăturile criptografice clasice și pentru a sparge cheile publice ale criptării clasice ale jurnalelor de certificate. În cele din urmă, un atacator ar putea falsifica timbrele de certificare semnate utilizate pentru a dovedi unui browser sau unui sistem de operare că un certificat a fost înregistrat când nu a fost.

Pentru a elimina această posibilitate, Google adau

Sursa: Ars Tehnica Technology

Poll: Care ar fi cea mai importantă prioritate pentru tine atunci când vine vorba de securitatea pe internet?

Revista “Ştiinţă şi Tehnică“, cea mai cunoscută şi longevivă publicaţie de popularizare a ştiintelor din România

Leave a Reply