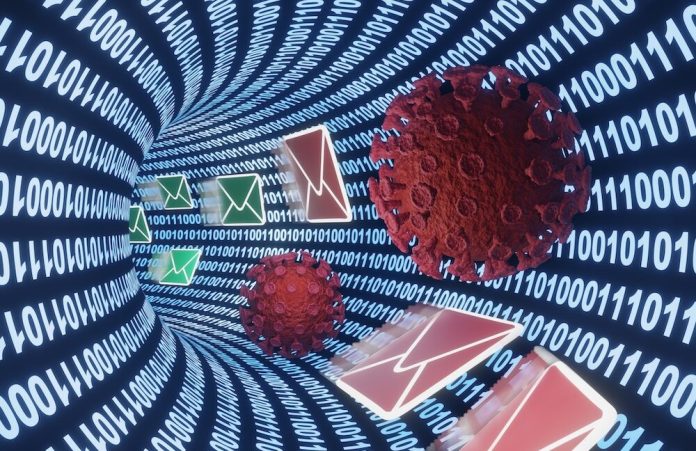

Grupuri de hackeri, dintre care unul operează în numele guvernului nord-coreean, au descoperit o metodă nouă și cost-eficientă de a distribui malware folosind gazde „blindate”: aceștia stochează codul rău intenționat pe blockchain-uri publice de criptomonede.

Într-o postare de joi, membrii Google Threat Intelligence Group au explicat că această tehnică le oferă hackerilor o gazdă „blindată”, un termen ce descrie platformele cloud ce sunt în mare parte imune la intervențiile forțelor de ordine și la presiunile cercetătorilor de securitate. Tradițional, aceste gazde sunt situate în țări care nu au tratate de cooperare pentru aplicarea legilor penale din SUA sau alte națiuni. Aceste servicii percepeau adesea sume mari și erau utilizate de criminali pentru a răspândi malware sau pentru a comercializa materiale de abuz sexual asupra copiilor și alte produse în piețe ilegale.

Din februarie, cercetătorii Google au observat două grupuri care recurg la o tehnică mai nouă pentru a infecta ținte cu programe de furt de credențiale și alte forme de malware. Metoda, cunoscută sub numele de EtherHiding, încorporează malware-ul în contracte inteligente, care sunt practic aplicații ce rezidă pe blockchain-uri pentru Ethereum și alte criptomonede. Două sau mai multe părți încheie un acord definit în contract. Când sunt îndeplinite anumite condiții, aplicațiile aplică termenii contractului într-un mod care, cel puțin teoretic, este imuabil și independent de orice autoritate centrală.

„În esență, EtherHiding reprezintă un pas către o nouă generație de hosting blindat, unde caracteristicile inerente ale tehnologiei blockchain sunt folosite în scopuri rău intenționate,” au scris cercetătorii Google, Blas Kojusner, Robert Wallace și Joseph Dobson. „Această tehnică subliniază evoluția continuă a amenințărilor cibernetice, pe măsură ce atacatorii se adaptează și exploatează noile tehnologii în avantajul lor.”

Există o gamă largă de avantaje ale EtherHiding față de metodele tradiționale de livrare a malware-ului, care includ utilizarea de servere compromise.

Crearea sau modificarea contractelor inteligente costă de obicei mai puțin de 2 dolari per tranzacție, economisind semnificativ în termeni de fonduri și muncă comparativ cu metodele tradiționale de distribuție a malware-ului.

Pe lângă EtherHiding, Google a observat o campanie de inginerie socială care folosea recrutarea pentru joburi fictive pentru a atrage țintele, multe dintre ele fiind dezvoltatori de aplicații cripto sau alte servicii online. În procesul de selecție, candidații trebuie să efectueze un test demonstrând abilitățile lor de codare sau de revizuire a codului. Fișierele necesare pentru completarea testelor sunt încorporate cu cod rău intenționat.

Procesul de infectare se bazează pe o serie de malware care este instalat în etape. Etapele ulterioare, responsabile de executarea payload-urilor finale, sunt instalate prin contracte inteligente pe care hackerii le stochează pe blockchain-urile Ethereum și BNB Smart Chain, care acceptă încărcări de la oricine.

Poll: Care este cel mai eficient mod de a combate distribuirea malware-ului folosind gazde „blindate” pe blockchain-uri de criptomonede?

Revista “Ştiinţă şi Tehnică“, cea mai cunoscută şi longevivă publicaţie de popularizare a ştiintelor din România

Leave a Reply