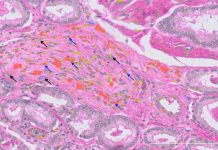

Plăcile de bază pentru servere produse de Supermicro sunt afectate de vulnerabilități critice, care permit hackerilor să instaleze firmware rău intenționat activ înainte chiar de încărcarea sistemului de operare, făcând astfel infecțiile nedetectabile și imposibil de eliminat fără măsuri de protecție speciale.

Una dintre cele două vulnerabilități identificate a apărut ca urmare a unei remedieri incomplete efectuate de Supermicro în ianuarie, a explicat Alex Matrosov, fondatorul și CEO-ul Binarly, firma de securitate care a descoperit această problemă. Se pare că soluția insuficientă a fost destinată pentru a corecta CVE-2024-10237, o vulnerabilitate de severitate înaltă care permitea atacatorilor să reîncarce firmware-ul care funcționează în timpul pornirii mașinii. Binarly a descoperit ulterior o a doua vulnerabilitate critică care permite același tip de atac.

Aceste vulnerabilități pot fi exploatate pentru a instala firmware similar cu ILObleed, un implant descoperit în 2021 care a infectat serverele HP Enterprise cu firmware de tip „wiper” ce distruge permanent datele stocate pe hard disk-uri. Chiar și după reinstalarea sistemului de operare, înlocuirea hard disk-urilor sau alte măsuri comune de dezinfectare, ILObleed rămânea intact și reactiva atacul de distrugere a datelor. Exploatarea folosită de atacatori fusese reparată de HP cu patru ani în urmă, dar nu fusese instalată pe dispozitivele compromise.

„Ambele probleme oferă o capacitate de persistență fără precedent în cadrul unei game semnificative de dispozitive Supermicro, inclusiv în centrele de date AI”, a scris Matrasov într-un interviu online pentru Ars. „După ce au remediat [vulnerabilitatea anterioară], ne-am uitat la restul suprafeței de atac și am descoperit probleme de securitate și mai grave.”

Cele două noi vulnerabilități — urmărite sub numele CVE-2025-7937 și CVE-2025-6198 — se află în siliciul sudat pe plăcile de bază Supermicro care funcționează în serverele din centrele de date. Controlerele de management ale plăcii de bază (BMCs) permit administratorilor să efectueze de la distanță sarcini precum instalarea actualizărilor, monitorizarea temperaturilor hardware și ajustarea vitezelor ventilatoarelor corespunzător. BMC-urile permit de asemenea unele dintre cele mai sensibile operațiuni, precum reîncărcarea firmware-ului pentru UEFI (Interfața Unificată Extensibilă de Firmware), responsabilă cu încărcarea sistemului de operare al serverului la pornire. BMC-urile oferă aceste capabilități și multe altele, chiar și atunci când serverele la care sunt conectate sunt oprite.

Având în vedere puterea lor extraordinară, BMC-urile sunt echipate cu protecții concepute pentru a verifica semnăturile digitale ale firmware-ului instalat, pentru a asigura că este autorizat de producător și sigur de rulat. Vulnerabilitățile descoperite de Binarly permit hackerilor să înlocuiască imaginile sigure ale firmware-ului cu unele rău intenționate, fără a declanșa mecanismele de detectare și blocare a acestor atacuri.

Poll: Care este cel mai important aspect pentru tine atunci când îți alegi placa de bază pentru serverul tău Supermicro?

Revista “Ştiinţă şi Tehnică“, cea mai cunoscută şi longevivă publicaţie de popularizare a ştiintelor din România

Leave a Reply